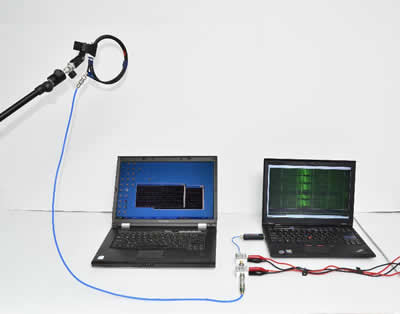

Israelische Sicherheitsforscher haben gezeigt, wie sich Daten trotz aktivierter Verschlüsselung mitschneiden lassen. Die hierzu benötigte Technologie ist klein genug, dass sie an einen Laib Brot erinnert, daher auch die Namensgebung PITA (Portable Instrument for Trace Acquisition). PITA besteht aus einer ungeschirmeten Loop-Antenne aus Kupfer mit einem Kondensator, der Frequenzen um 1.7 Mhz, empfangen kann.

Das vierköpfige Wissenschaftsteam der Tel Aviver Universität bewies, dass das erforderliche Equipment zum Diebstahl verschlüsselter Daten nicht groß und voluminös sein muss. Dadurch, dass die hierfür erforderlichen Komponenten im Laufe der Zeit immer weiter miniaturisiert worden sind, lassen sich diese mittlerweile bequem in einer Akten- oder Jackentasche aufbewahren.

Die Leitung der Experimente hatte Daniel Genken inne, welcher an der Durchführung verschiedener Experimente mittels PITA zum Monitoring und Filterung von Radiowellen von Labtops beteiligt war. Selbst simple Aktivitäten wie das spielen am computer oder die Entschlüsselung einer Datei erzeugen hierbei entsprechende Wellen, die Aufgezeichnet und für eine spätere Attacke auf das zu kompromierende System verwandt werden können.

Diese Side-Channal Attacke bedeutet, dass potentielle Angreifer die Tastatureingaben mitschneiden können und somit identifizieren können in welche Programme, Apps oder Internet-Seiten der Nutzer sich auf seinem PC einloggt. Auch lassen sich die Tastatureingaben mitschneiden die zur Eingabe von Passwörtern zur Entschlüsselung gecrypteter Daten dienen, sei es als Passwort zur Entschlüsselung von Laufwerken, E-Mails oder des kompletten Dateisystems.

"Der geheime Schlüssel lässt sich durch die Analyse von Signalschwankungen und unter Verwendung von Kryptoanalyse auswerten." heisst es in der hierzu veröffentlichen Studie. [Einzusehen unter: https://www.tau.ac.il/~tromer/radioexp/].

Die mitgeschnittenen Daten werden hierbei auf einer microSD Speicherkarte abgelegt, so dass man auf diese später an einem anderem System zugreifen kann.

Das Problem des ausspähens von Computer-Systemen via Radiowellen lässt sich nur durch die Anwendung eines Faradayschen Käfigs lösen, den man über den zu sichernden PC oder das Notebook stellt, insofern ist es nicht verwunderlich, dass die Studie bedenken hegt, dass Hersteller von Computersystemen derartige Lösungsszenarien in oder um Ihre Produkte integrieren.

Eine bessere Möglichkeit, um derartige Angriffe auf Computer zu verhindern wäre das Re-Engineering der Software, um sicherzustellen, dass diese nicht die wichtigsten Informationen übermittelt, so die Forscher.